O que é Threat Intelligence e por que sua empresa precisa dela agora

Entenda como a inteligência de ameaças transforma dados brutos em decisões de segurança que protegem sua organização antes que ataques aconteçam.

Ler artigoThreat Intelligence Platform · Desenvolvido pela XPSec Security

O BreachFinder unifica Attack Surface Management e Threat Intelligence em uma única plataforma — monitorando credenciais vazadas, exposição de ativos digitais e atividade em fóruns underground.

darkleaker_99

★ 4.8 · 1,247 posts

For sale: full DB extracted from acme.com.br

Records: 2,347,891

Format: SQL · CSV · JSON · MongoDB dump

▸ Sample data

joao.silva@acme.com.br : P4ssw0rd!2024

maria.santos@acme.com.br : Senha@123

pedro@acme.com.br : acme@@2023

[ + 2,347,888 more rows ]

monitorando...

Domínio identificado

acme.com.br · ativo no ASM

cruzando...

Credenciais cruzadas

Senhas em plaintext detectadas

Aguardando análise...

Processando evento de vazamento

Por que o BreachFinder

A maioria das empresas usa uma ferramenta para mapear ativos e outra para monitorar vazamentos. O BreachFinder unifica os dois — com contexto local, suporte em português e sem o custo de soluções globais desconectadas da realidade brasileira.

Desafios enfrentados pelas organizações

Cada desafio abaixo representa uma falha real de visibilidade que vimos em dezenas de empresas brasileiras. Para cada um, o BreachFinder entrega uma resposta concreta.

Equipes usam uma ferramenta para mapear ativos, outra para monitorar vazamentos e uma terceira para phishing — e nenhuma se comunica com a outra.

Como o BreachFinder resolve

ASM, CTI e Brand Protection unificados em uma única plataforma, com correlação automática entre eventos e dashboards consolidados.

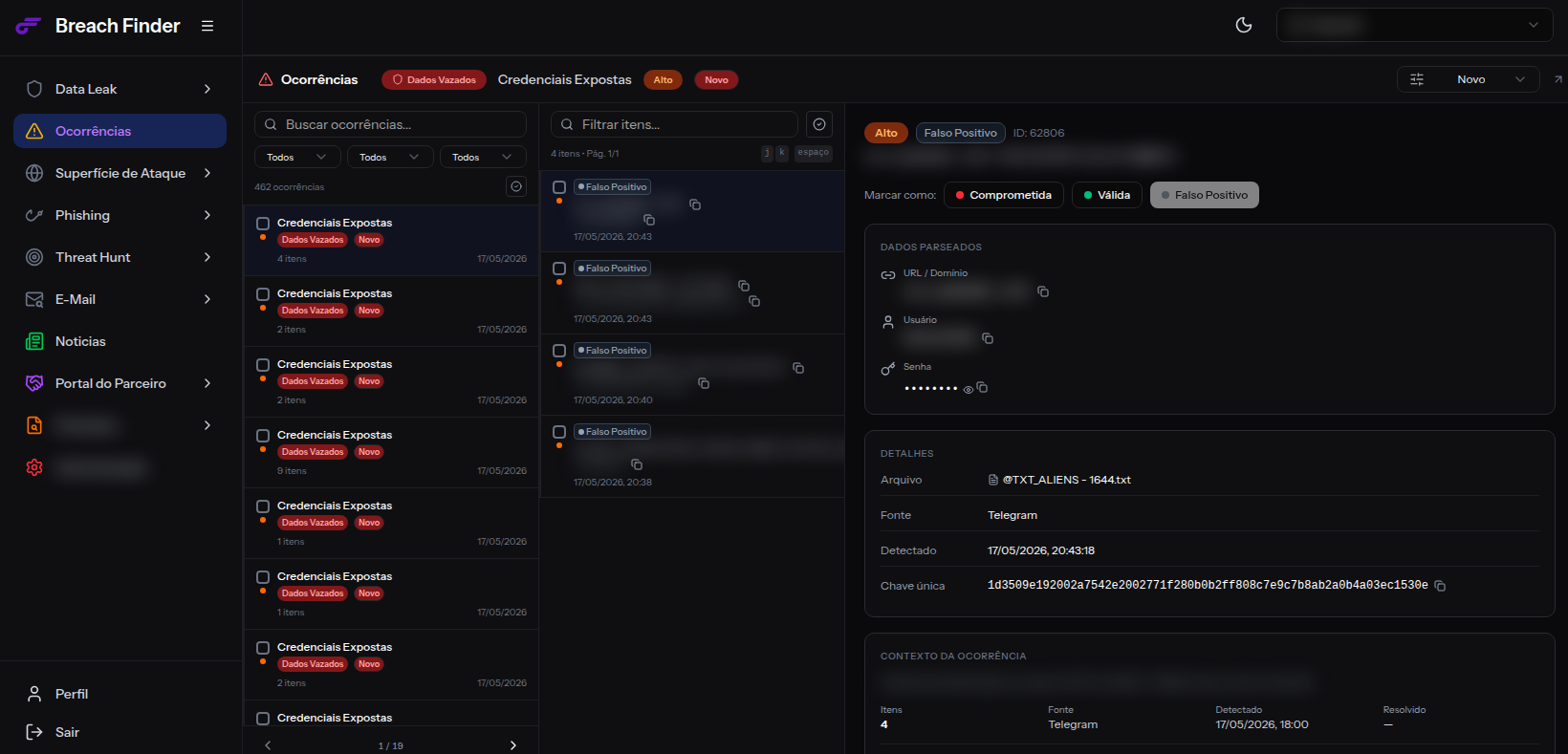

Vazamentos circulam em fóruns por meses antes da empresa descobrir — geralmente apenas após um ataque ativo ou cobrança de extorsão.

Como o BreachFinder resolve

Monitoramento 24/7 da base de vazamentos com alertas em tempo real, histórico por identidade e busca livre sob demanda.

Subdomínios esquecidos, portas abertas em servidores legados e shadow IT criam vetores que não aparecem em scans tradicionais nem em planilhas de inventário.

Como o BreachFinder resolve

Descoberta contínua de domínios, subdomínios, IPs e serviços expostos — com pontuação de risco atualizada e screenshots automáticos.

Domínios falsos imitando a marca aparecem horas antes dos primeiros ataques. A empresa só descobre depois que clientes começam a reclamar.

Como o BreachFinder resolve

Detecção contínua de typosquatting e domínios suspeitos, com workflow de validação, evidências e solicitação de takedown integrado.

Como funciona

O BreachFinder é SaaS — sem agente, sem instalação, sem appliance. Você cadastra seus ativos e a plataforma começa a monitorar continuamente.

Cadastre domínios, faixas de IP, palavras-chave da marca e nomes de executivos. Configuração guiada em poucos minutos — sem agentes, sem appliance, sem fricção.

A plataforma vasculha vazamentos, fóruns underground, registros de domínio, sites de leak de ransomware e ativos expostos — em paralelo, todo o tempo.

Receba alertas priorizados por risco com evidências completas, histórico de eventos e workflow integrado de investigação, mitigação e takedown.

Módulos da Plataforma

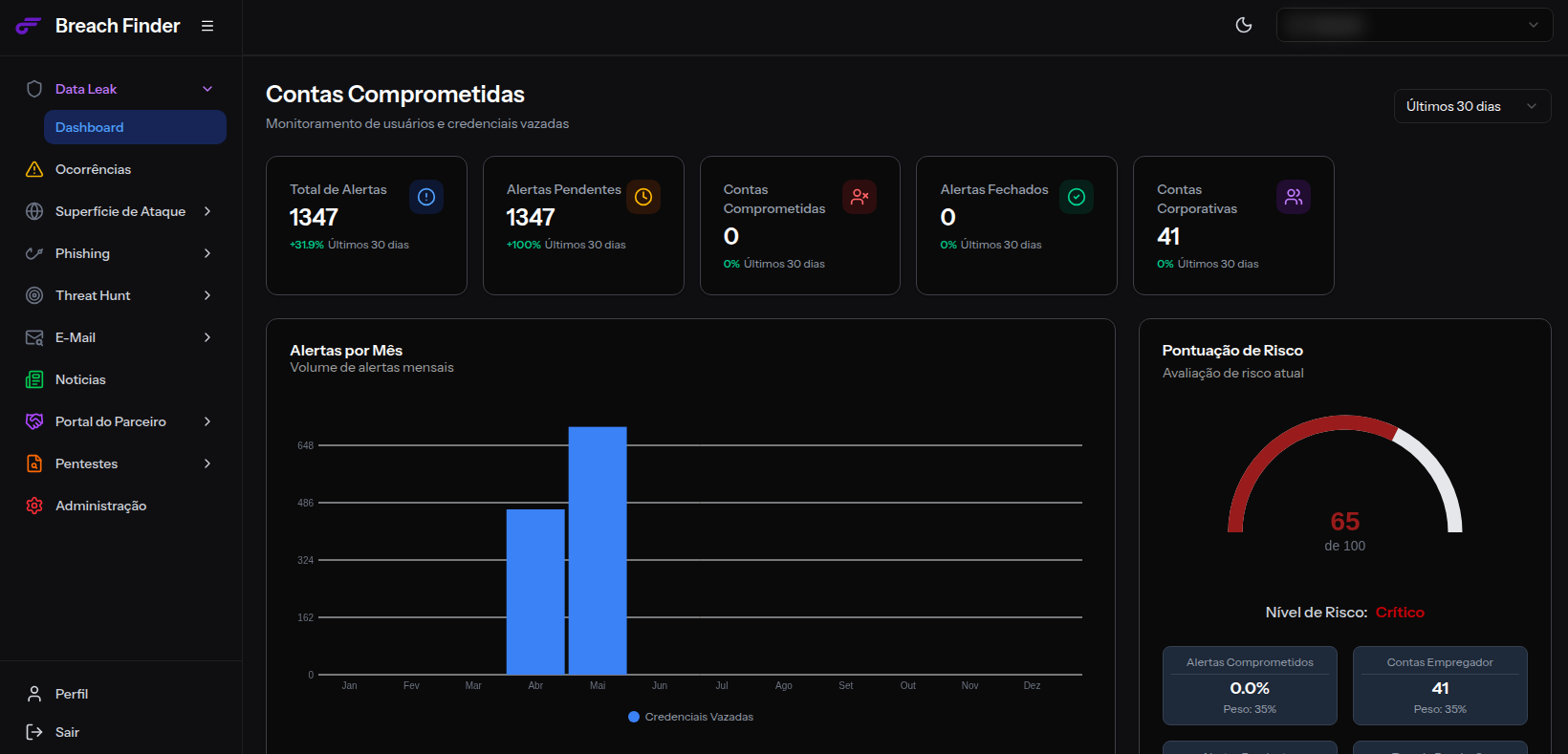

Do Dashboard executivo ao Threat Hunting manual — o BreachFinder cobre cada etapa do ciclo de detecção e resposta a ameaças.

Painel atualizado em tempo real com todos os indicadores críticos da empresa — credenciais comprometidas, superfície de ataque exposta, alertas ativos e evolução histórica em um único lugar.

Para quem é o BreachFinder

Do CISO que precisa reportar risco ao board ao MSSP que gerencia dezenas de clientes — a plataforma é desenhada para os três perfis que mais consomem inteligência de ameaças.

Visibilidade executiva sobre a postura de risco da empresa, com métricas e relatórios prontos para reportar ao board.

Ferramentas práticas para triagem, investigação e resposta a incidentes de credenciais e exposição.

Portal multi-tenant para gerenciar múltiplos clientes em uma única conta, com controles granulares.

Próximo passo

Um especialista da XPSec Security pode mostrar — em uma conversa de 30 minutos — o que o BreachFinder já sabe sobre sua exposição. Sem compromisso, sem proposta genérica.

Blog

Conteúdo técnico sobre segurança ofensiva e cibersegurança.